Neste guia, vamos demonstrar como configurar o Single Sign-On (SSO) e o provisionamento automático de usuários entre o Azure AD (Entra ID) e o AWS IAM Identity Center

Conhecendo as Ferramentas: AWS IAM Identity Center e Microsoft Entra ID

Antes de iniciarmos a configuração, é importante entendermos o papel de cada solução neste cenário de federação:

AWS IAM Identity Center

O AWS IAM Identity Center (sucessor do AWS Single Sign-On) é o serviço da Amazon que permite o gerenciamento centralizado de acessos a múltiplas contas da AWS e aplicações em nuvem. Ele simplifica a experiência do usuário, oferecendo um portal único para acesso a todos os recursos atribuídos, além de permitir a criação de conjuntos de permissões (Permission Sets) que definem exatamente o que cada usuário ou grupo pode realizar dentro da organização AWS.

Microsoft Entra ID (Azure AD)

O Microsoft Entra ID é a solução de gerenciamento de identidades e acessos baseada em nuvem da Microsoft. Ele funciona como o diretório central de usuários e grupos, sendo o responsável por autenticar as credenciais e aplicar políticas de segurança, como o Multi-Factor Authentication (MFA). Nesta integração, o Entra ID atua como o Provedor de Identidade (IdP), sendo a fonte única de verdade de onde os usuários serão sincronizados para a AWS.

Configuração do Ambiente e Integração Técnica

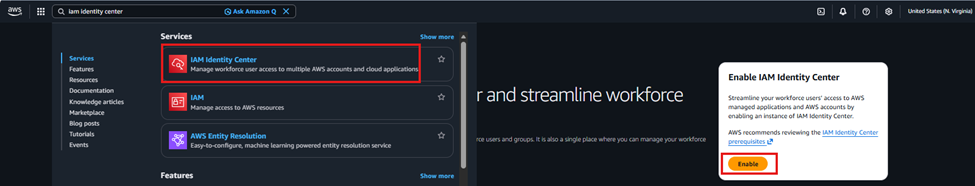

Através da conta da AWS acesso o serviço IAM Identity center

Na barra de busca do console, localize o serviço e clique para entrar na console do Identity Center.

Selecione Enable

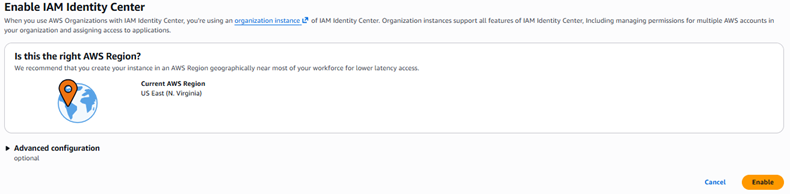

Ao abrir a tela de ativação, confirme a região e clique no botão Enable para habilitar o serviço na sua organização

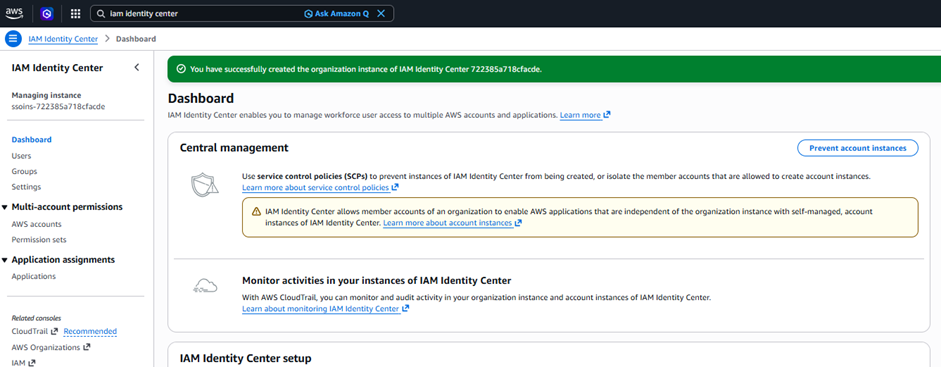

Vai aparecer a seguinte tela após habilitar:

Após a ativação, você será direcionado para o Dashboard principal do IAM Identity Center, onde poderá visualizar o status da sua instância organizacional

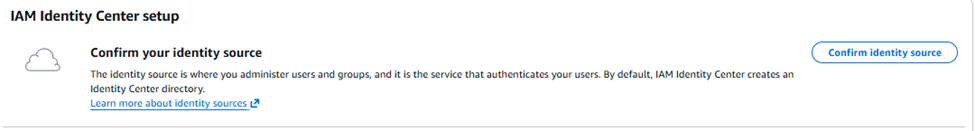

Clique em confirm identity source:

Nesta etapa inicial de configuração, localize o painel de IAM Identity Center setup e selecione o botão Confirm identity source

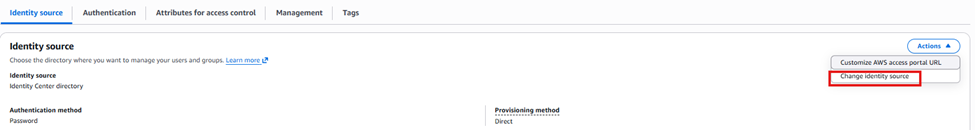

Clica em change identity source

Dentro da aba Identity source, vá até o botão Actions e selecione a opção Change identity source para alterar a origem das identidades para um provedor externo

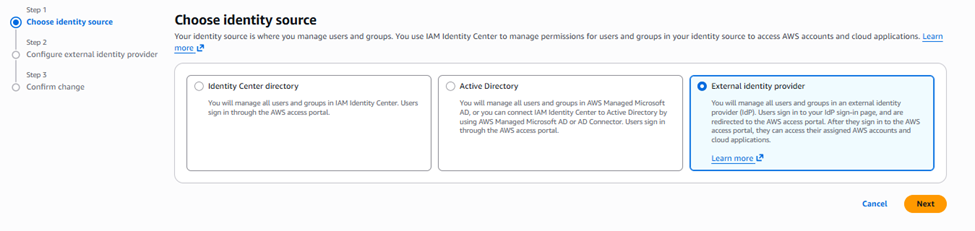

Selecione External identity Provider e clique em next

Nesta tela, escolha a opção External identity provider, que permite gerenciar usuários e grupos em um provedor externo (IdP) e clique em Next.

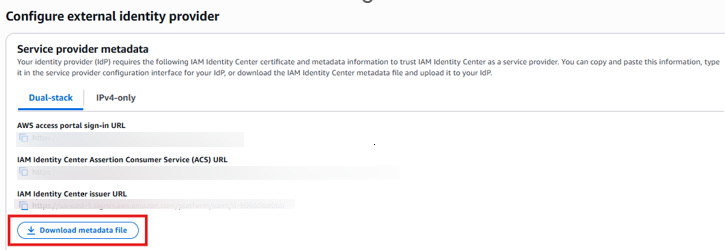

Clique em download metadata file

Nesta tela, realize o download do arquivo de metadados da AWS para que possamos utilizá-lo posteriormente na configuração dentro do portal do Azure

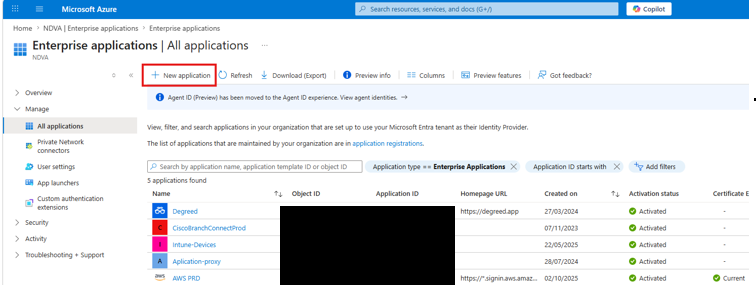

No portal do azure acesse as configurações do Enterprise APP e clique em new application

Navegue até o serviço de Enterprise Applications e selecione a opção para criar uma nova aplicação na galeria do Azure.

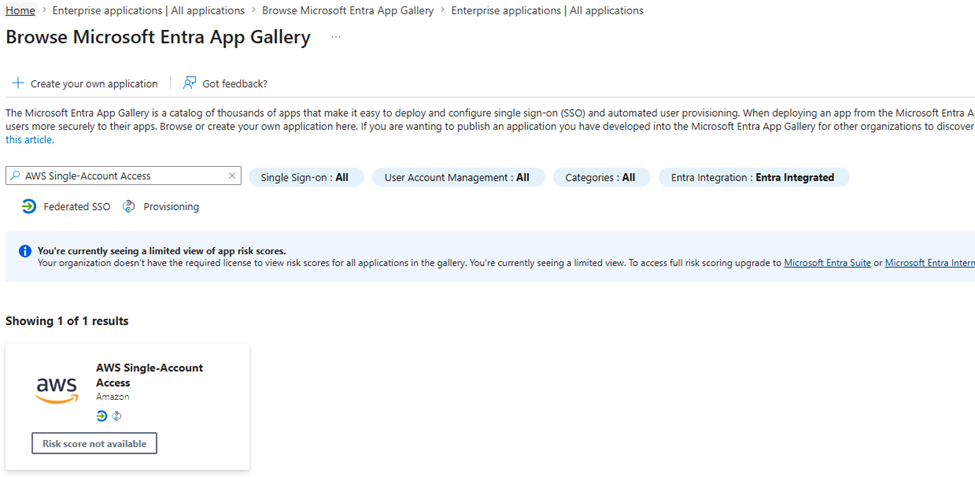

Selecione AWS

Na barra de pesquisa da galeria, digite “AWS” e selecione o aplicativo AWS Single-Account Access.

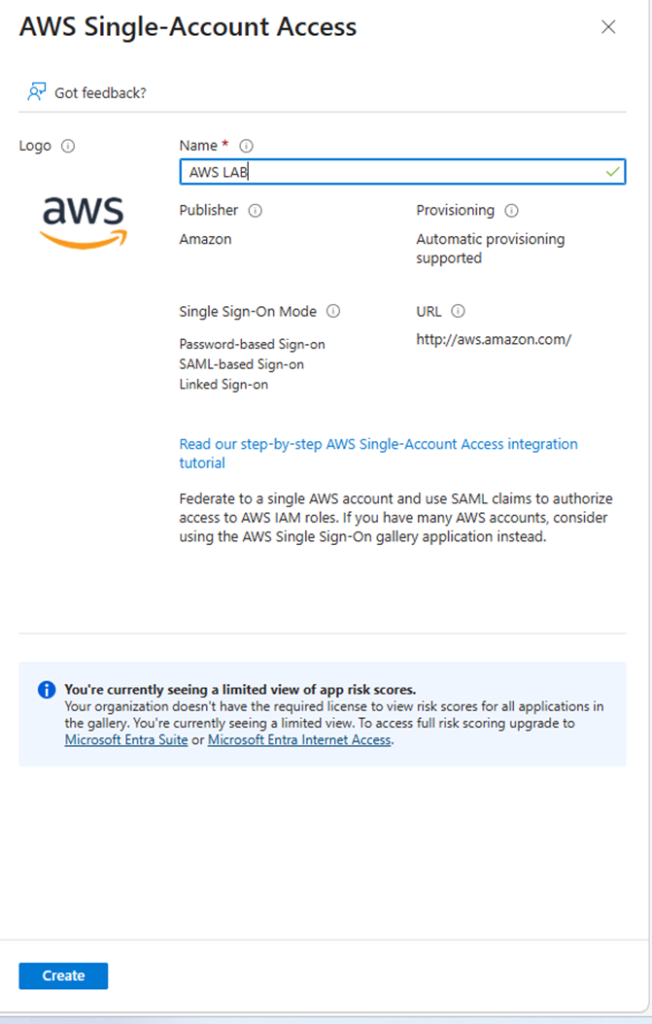

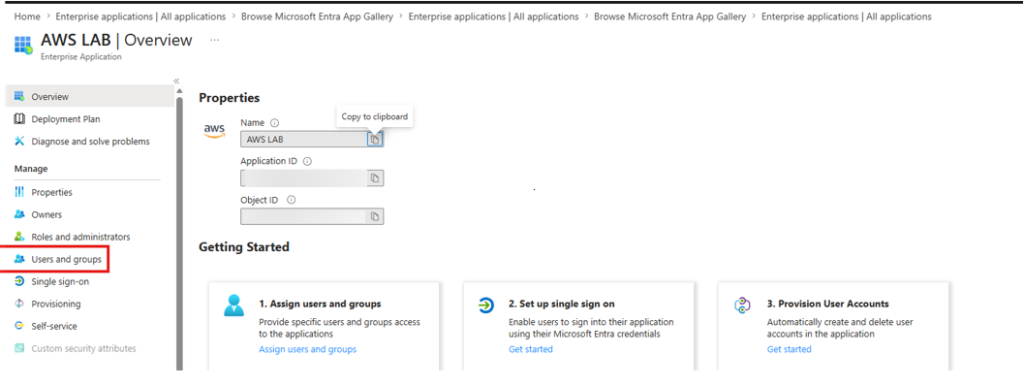

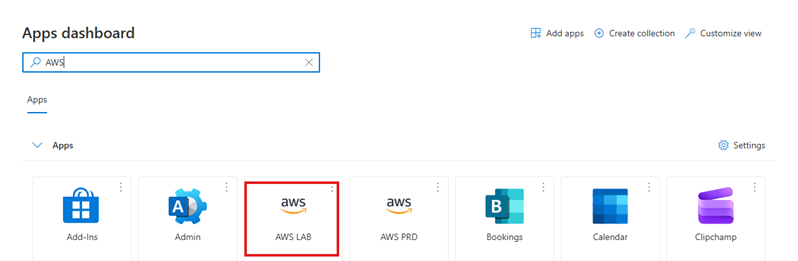

Selecione um nome para melhor organização e clique em create

Defina o nome da aplicação (ex: AWS LAB) e clique em Create. Aguarde alguns segundos até que o Azure crie o recurso.

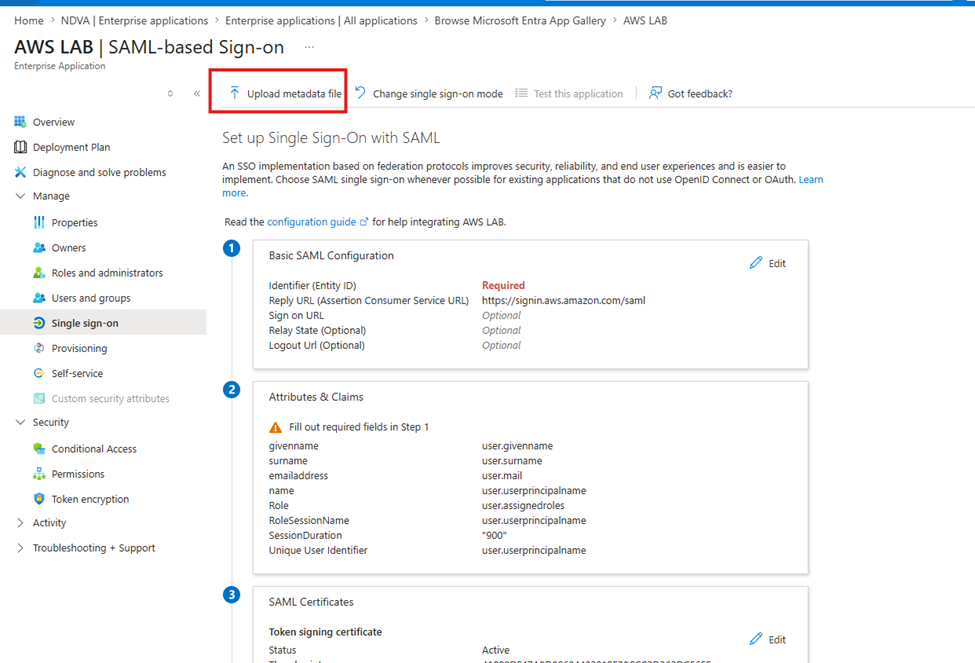

Aqui nesta tela podemos clicar em upload metadata file e selecionarmos o arquivo que baixamos anteriormente e posteriormente clique em save

Dentro do aplicativo criado, vá em Single sign-on, selecione SAML e clique em Upload metadata file. Selecione o arquivo que você baixou da AWS e clique em Save

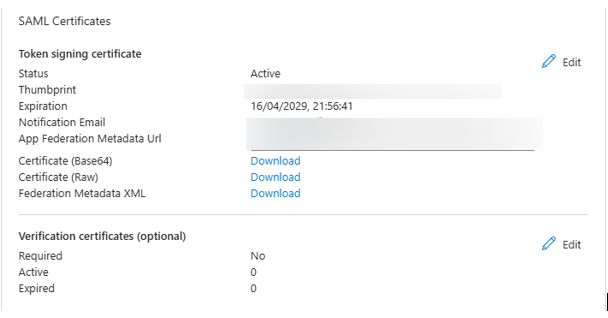

Feito isso devemos realizar o download do Federation Metadata XML e realizar o upload na tela anterior da AWS

Ainda no portal do Azure, na seção SAML Certificates, localize o arquivo Federation Metadata XML e clique em Download. Este arquivo contém as chaves necessárias para que a AWS confie nas autenticações vindas do Azure.

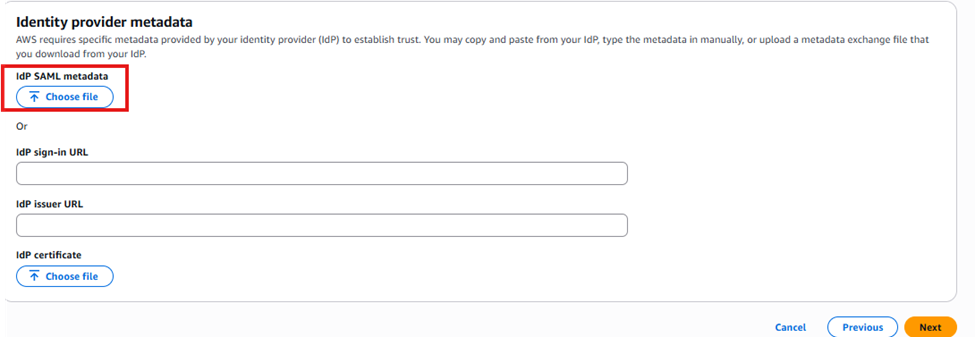

Voltando para tela da AWS podemos clicar nesta opção para realizar o upload das configurações da azure

Retorne ao console da AWS, na tela onde paramos a configuração do IdP externo, e faça o upload desse arquivo XML que você acabou de baixar da Microsoft no campo IdP SAML metadata..

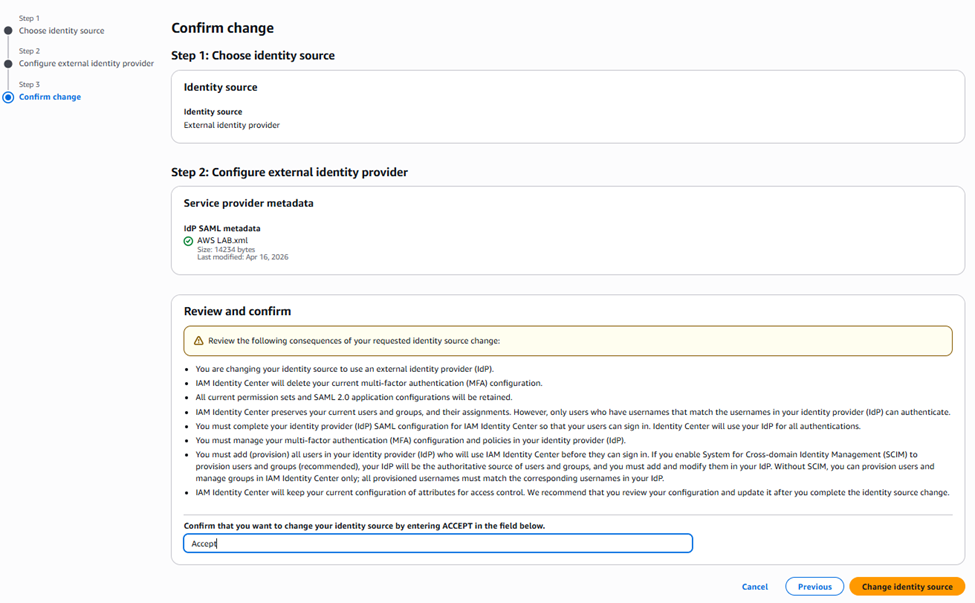

Feito isso basta clicar para confirmar as alterações

Após realizar o upload do arquivo de metadados da Azure, revise as configurações na tela da AWS e clique em Change identity source para confirmar a federação. É necessário digitar Accept no campo de validação para aplicar as mudanças

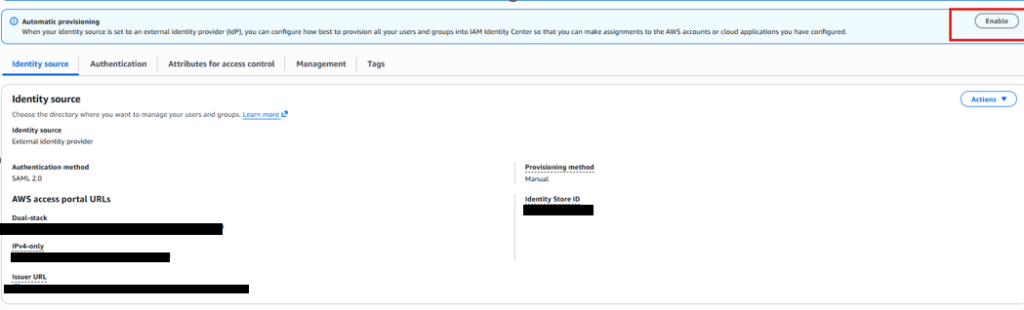

Clique em provisionamento automático para sincronização de usuários automaticamente

Com a conexão estabelecida, localize o banner de Automatic provisioning no topo da tela e clique em Enable. Isso permitirá que o Azure crie e atualize usuários na AWS de forma automática.

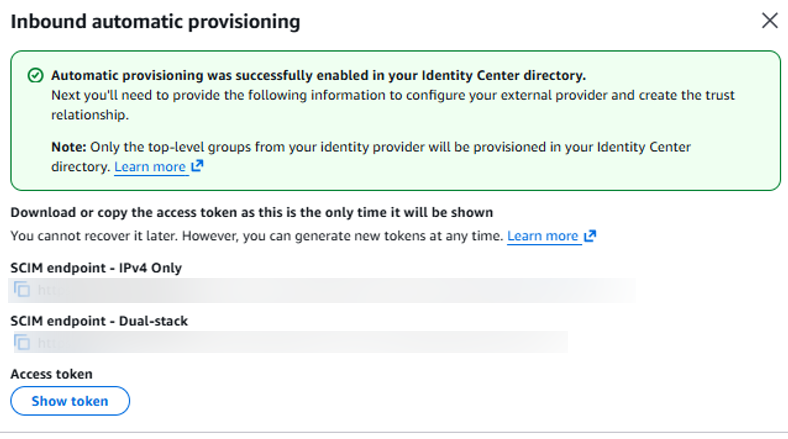

Salve as informações para colocar na guia de provisionamento do azure

Ao habilitar, a AWS exibirá o SCIM endpoint e o Access token. Copie esses dados imediatamente, pois eles serão necessários para configurar a sincronização no portal da Microsoft.

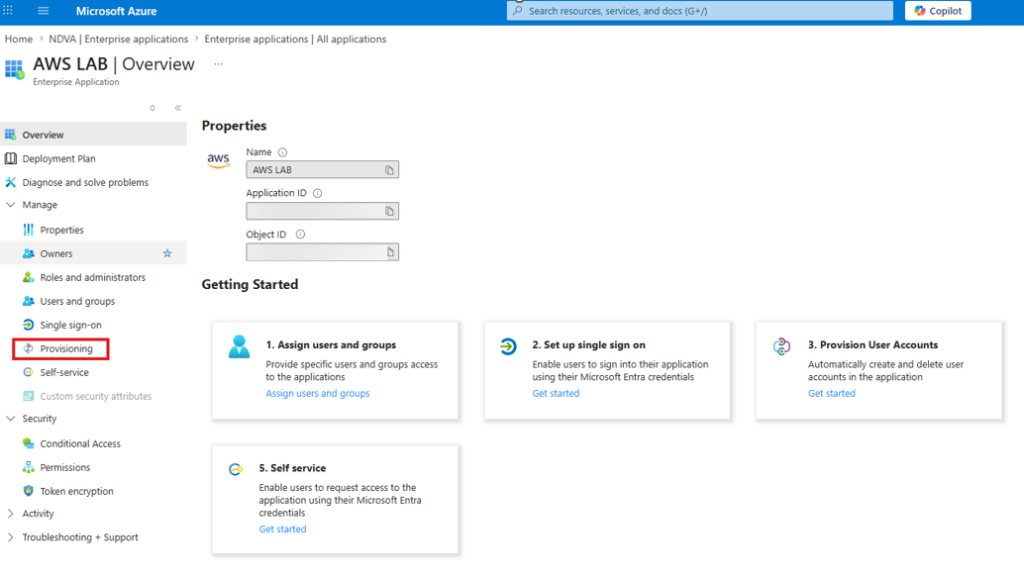

No azure clica em provisioning e posteriormente em new configuration

Retorne ao portal do Azure, dentro do aplicativo que você criou para a AWS, acesse o menu lateral Provisioning e clique em Get started (ou New Configuration) para configurar a sincronização de usuários.

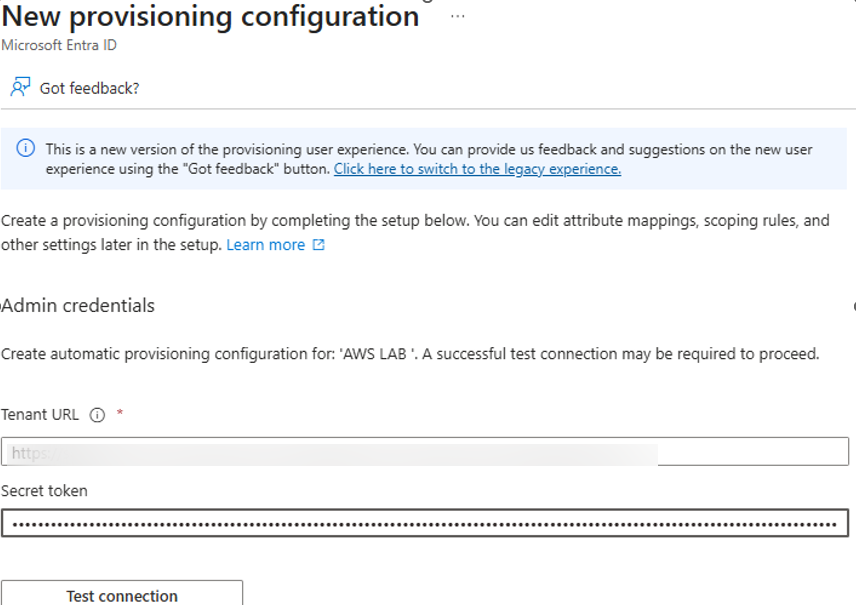

Coloque os dados e clique posteriormente em Test connection

Selecione o modo de provisionamento como Automatic. No campo Tenant URL, cole o SCIM endpoint que você copiou da AWS e, em Secret Token, cole o Access token. Clique em Test Connection para validar se o Azure consegue se comunicar com a AWS.

Com a conexão realizada entre as contas agora é possível atribuir o grupo do azure no aplicativo da AWS:

Com o teste de conexão aprovado, vá até o menu lateral do aplicativo no Azure e clique em Users and groups. Nesta tela, selecione a opção Add user/group para definir quais usuários ou grupos de administradores terão acesso ao ambiente AWS

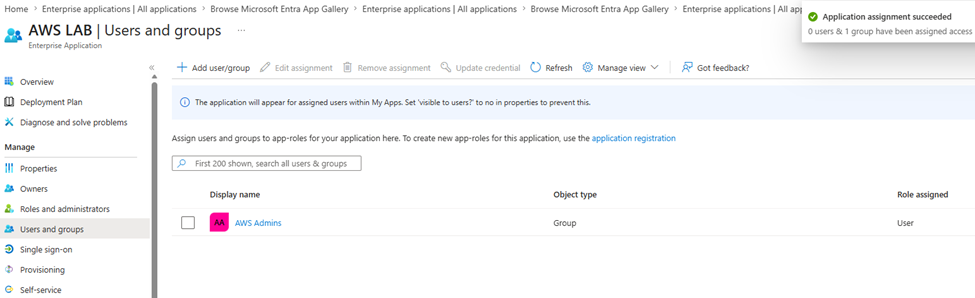

Veja que o grupo foi adicionado:

Após selecionar e salvar, verifique na lista de atribuições que o grupo (ex: AWS Admins) aparece corretamente com o papel de usuário atribuído.

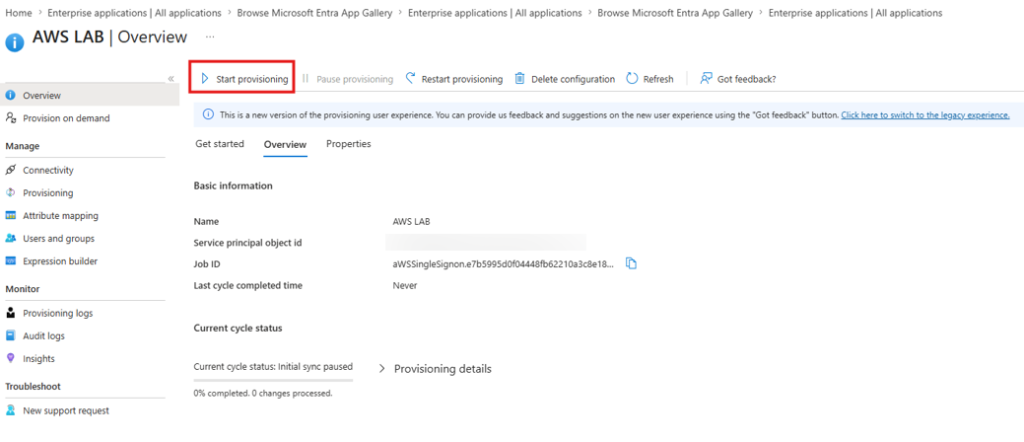

Agora vamos voltar na aba de provisionamento e clicar em start provisioning:

Para iniciar a sincronização real dos dados, retorne à aba de Provisioning e clique no botão Start provisioning. O Azure começará a criar os usuários na AWS conforme o ciclo de atualização.

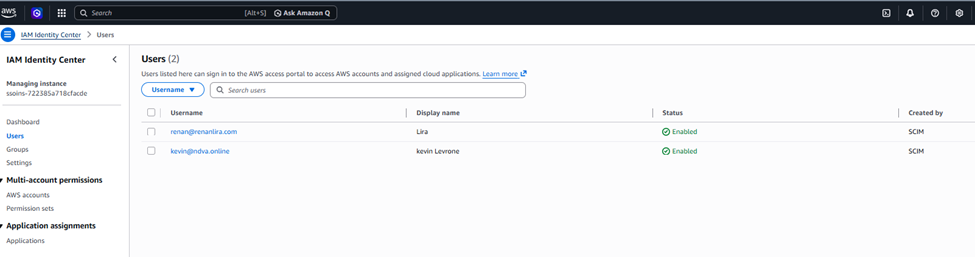

Voltando na console da AWS é possível visualizar os usuários sincronizados:

Após o início do provisionamento no Azure, acesse a aba Users no IAM Identity Center da AWS. Você verá que os usuários agora aparecem na lista com o status Enabled e a indicação de que foram criados via SCIM

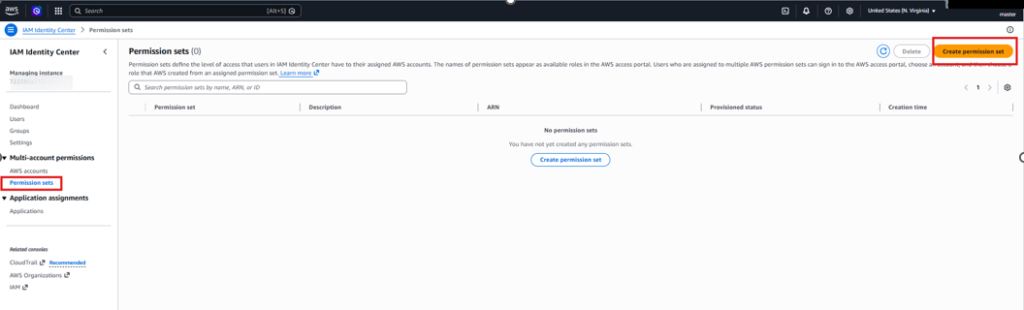

Agora vamos definir os permission set para definir o nível de permissão para os usuários:

Para controlar o que esses usuários podem fazer, navegue até Permission sets no menu lateral e clique em Create permission set.

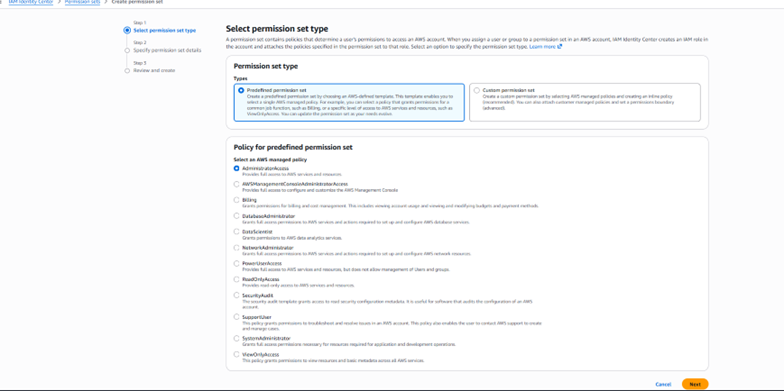

Como teste podemos usar um pré definido:

Selecione a opção Predefined permission set. Para este guia, utilizaremos a política AdministratorAccess, que fornece acesso total aos recursos da AWS

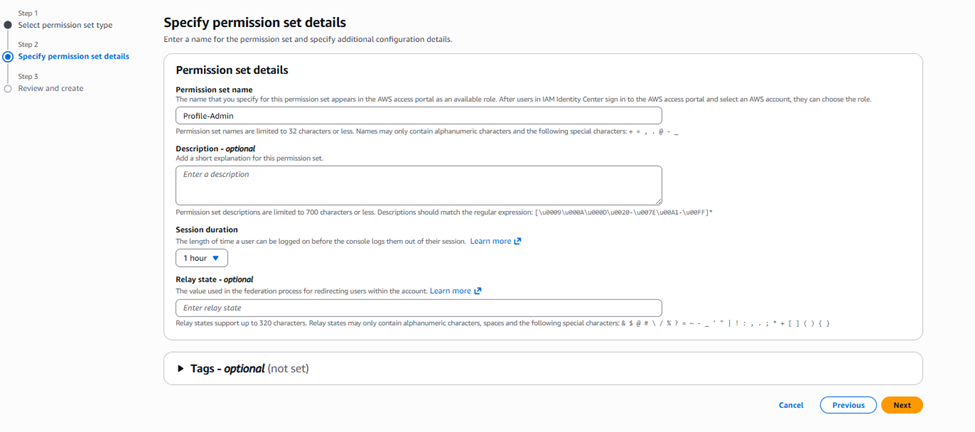

Defina um nome e coloque o tempo de duração da sessão:

Dê um nome ao perfil (ex: Profile-Admin) e ajuste a Session duration (ex: 1 hora), que determina por quanto tempo o usuário permanecerá logado antes de precisar de uma nova autenticação.

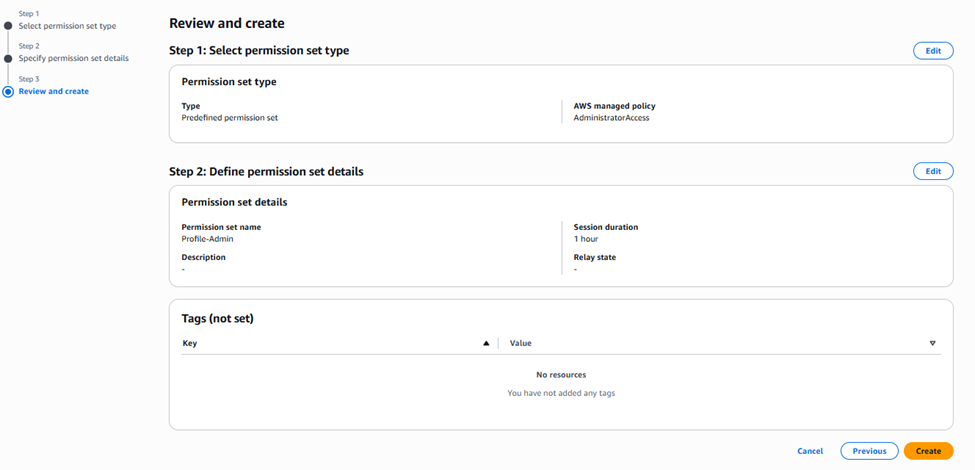

Posteriormente clique em create:

Revise os detalhes e clique em Create para finalizar a criação do conjunto de permissões.

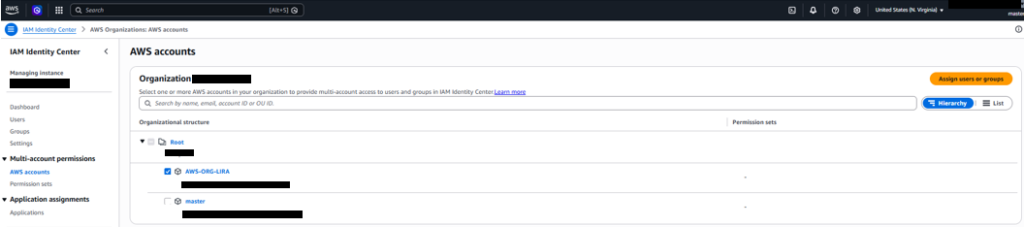

Selecione a conta que iremos atribuir uma permissão e clique em “Assign users or groups”

Navegue até a aba AWS accounts dentro do IAM Identity Center e selecione a conta (ou contas) da sua Organization onde deseja aplicar o acesso. Com a conta marcada, clique no botão Assign users or groups.

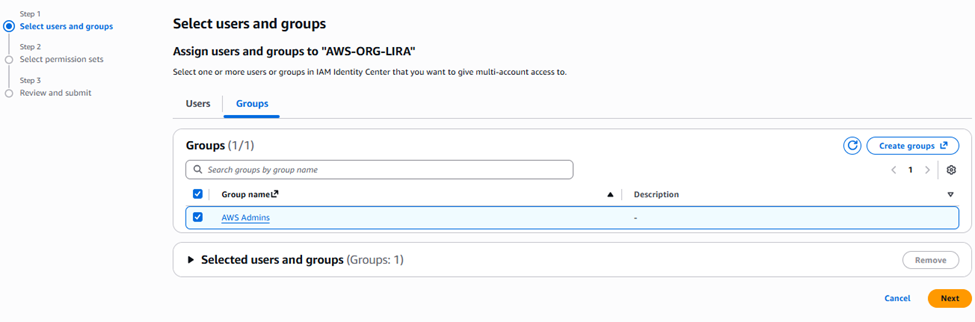

Selecione o grupo que foi sincronizado do Azure e clique em Next

Na aba de Groups, localize o grupo que veio do Azure AD (ex: AWS Admins) e selecione-o para avançar na configuração.

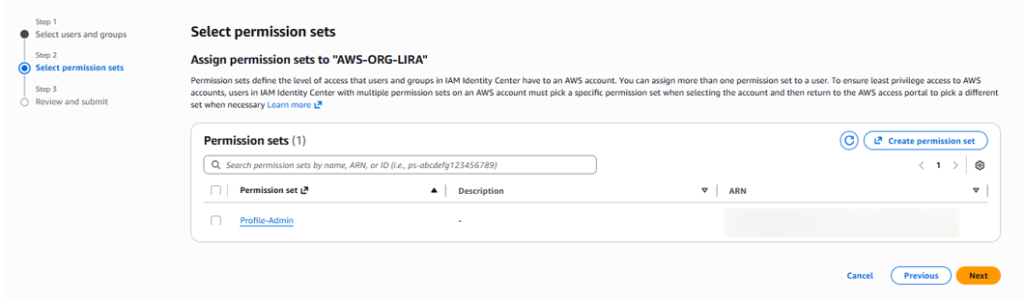

Selecione o Permission Set criado anteriormente e clique em Next

Agora, marque o conjunto de permissões que você configurou (como o AdministratorAccess) para vincular esse nível de acesso ao grupo selecionado

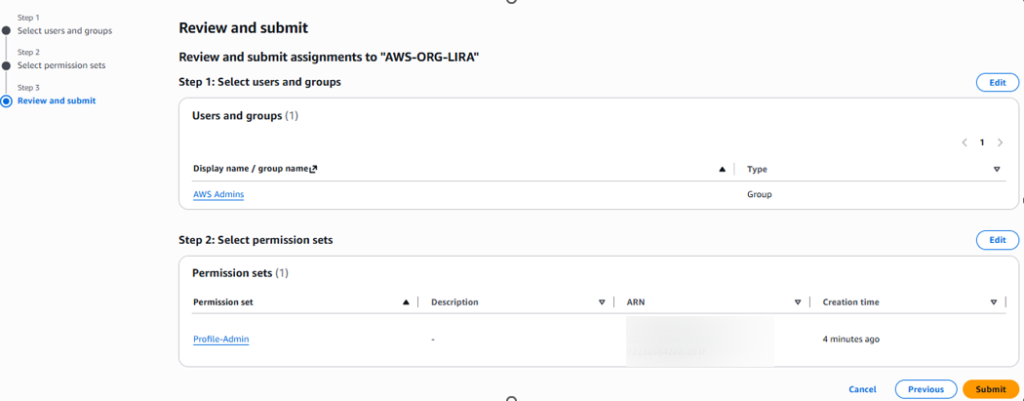

Revise as informações e clique em Submit

Confira se a conta, o grupo e a permissão estão corretos e finalize o processo. A partir de agora, os usuários do grupo no Azure já podem acessar a AWS com essas permissões.

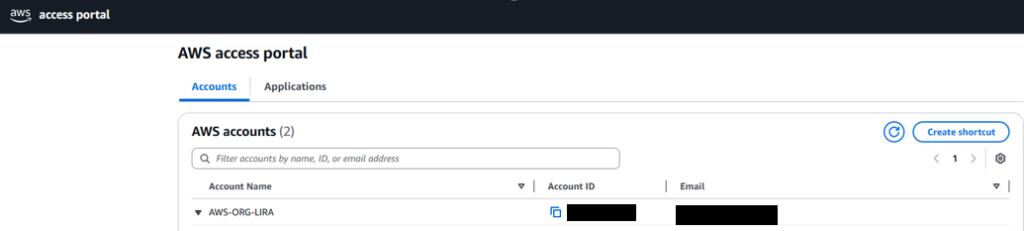

Agora veja que através da conta da Azure é possível visualizar as contas da AWS:

Ao acessar o portal da Microsoft (My Apps ou o painel do Azure), os usuários que foram atribuídos ao grupo agora verão o ícone da aplicação AWS disponível.

Clique no ícone da AWS:

Ao clicar no aplicativo, o usuário será autenticado automaticamente via SSO (Single Sign-On).